Configurazione di SQL Server per l'accesso remoto

L'installazione automatica di SQL Server tenterà di eseguire tutti i passaggi necessari per consentire l'accesso remoto (necessario sia per gestire il server Enterprise da un computer diverso da quello su cui è in esecuzione SQL Server, sia per connettersi al server dall'interno di SCP).

Verifica dell'accesso remoto

Il modo migliore per verificare se è possibile connettersi è utilizzare SQL Server Management Studio, scaricabile gratuitamente da Microsoft. Se è possibile connettersi all'istanza di SQL Server da un computer diverso, non dovrebbero esserci problemi.

Impostazioni da verificare

Abilitazione dell'accesso remoto

(Se non avete installato SSMS, potete tranquillamente lasciare questo passaggio per ultimo, poiché raramente rappresenta un problema, a meno che qualcuno non lo abbia disabilitato deliberatamente).

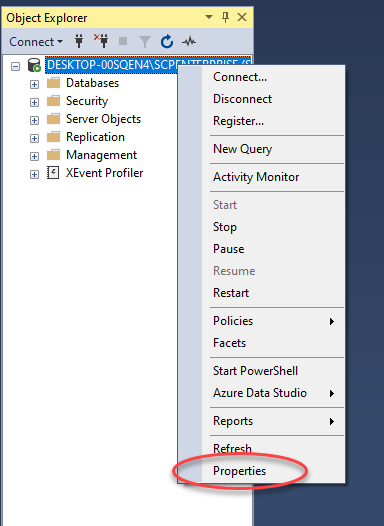

Connettiti tramite SSMS sul computer su cui è in esecuzione SQL Server. Fai clic con il pulsante destro del mouse sull'istanza e seleziona Proprietà. Fai clic su Connessioni nel menu a sinistra e verifica che la casella di controllo "Consenti connessioni remote a questo server" sia selezionata.

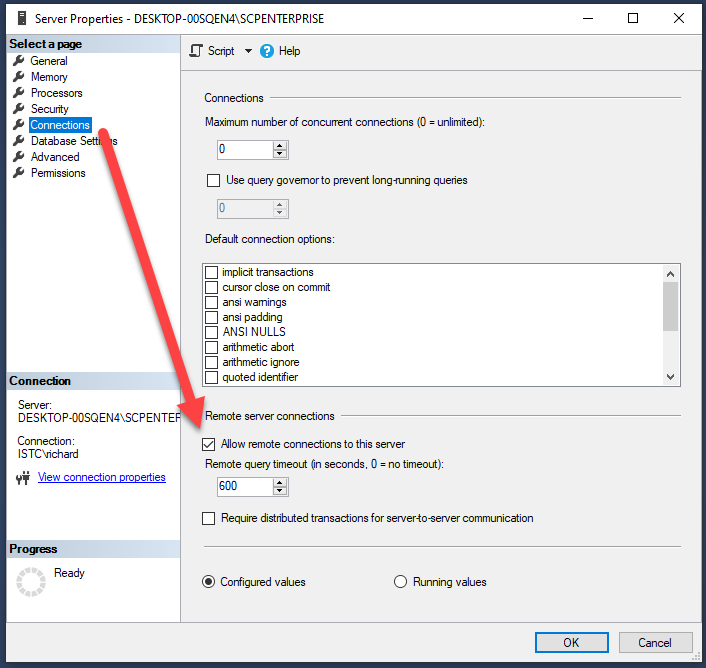

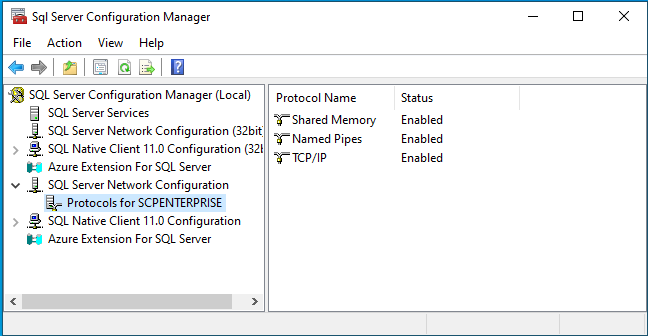

Verifica che TCP/IP sia abilitato

Esegui SQL Server Configuration Manager sul computer su cui è in esecuzione SQL Server. Espandi il nodo "Configurazione di rete di SQL Server" e seleziona la voce intitolata "Protocolli per <<La tua istanza>>".

Se TCP/IP non è abilitato, abilitarlo e quindi riavviare il servizio:

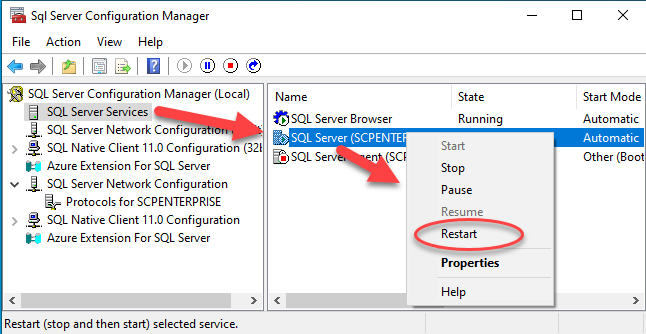

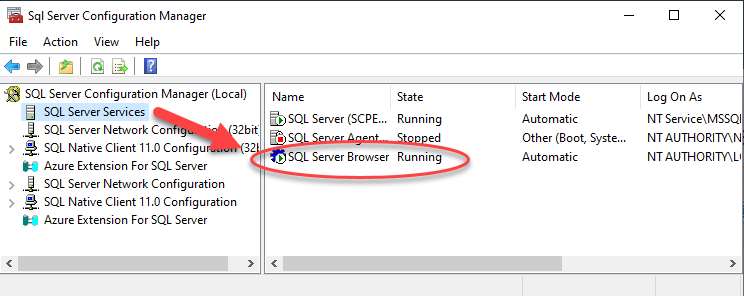

Verifica che il servizio Browser sia in esecuzione

Nella sezione Servizi di SQL Server Configuration Manager, verificare che il servizio SQL Server Browser sia in esecuzione, come mostrato di seguito. Se presenta uno stato diverso, accedere alle sue proprietà e modificare la modalità di avvio su Automatico, quindi avviarlo.

È possibile eseguire le stesse operazioni anche utilizzando lo strumento standard Servizi di Windows.

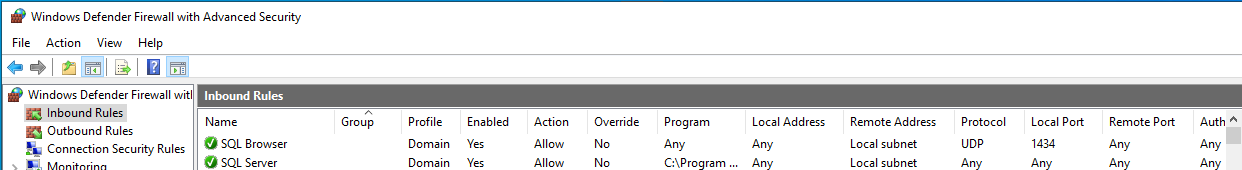

Consentire le connessioni attraverso il firewall

È necessario creare due regole del firewall. La prima serve a consentire la connessione a SQL Server Browser, che utilizza la porta UDP 1434. Successivamente, è necessario consentire le connessioni a SQL Server stesso. Se SQL Server utilizza porte dinamiche (comportamento predefinito), concedere l'accesso al programma stesso. In alternativa, impostare una porta specifica e consentire l'accesso a tale porta.

Questo esempio illustra le regole necessarie per le porte dinamiche:

È possibile aggiungere queste regole da un prompt dei comandi, utilizzando comandi come questi:

netsh advfirewall firewall add rule name="SQL Browser" dir=in protocol=udp action=allow localport=1434 remoteip=localsubnet profile=DOMAIN enable=yes

netsh advfirewall firewall add rule name="SQL Server" dir=in action=allow program="C:\Program Files\Microsoft SQL Server\MSSQL16.SCPENTERPRISE\MSSQL\Binn\sqlservr.exe" enable=yes remoteip=localsubnet profile=DOMAIN

Si noti che il programma sqlserver.exe potrebbe trovarsi in una posizione diversa a seconda della versione esatta di SQL Server in esecuzione.